据外媒报道,一种用Swift语言编写的新型恶意勒索软件软件已经开始在网上浮出水面,目标是mac盗版软件OS系统用户,伪装成Adobe CC< @软件 或微软为 mac 2016 等常用的生产力套件破解工具传播开来。一旦被感染,它将开始加密用户的文件和数据,并要求付款以解锁。更恶毒的是,即使用户确实按要求付款,勒索软件软件也不会为你解锁任何文件。

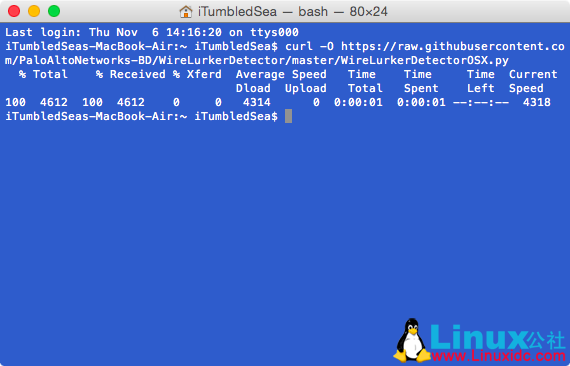

据安全研究员Marc-M.Léveillé介绍,恶意软件开始从网站传播,伪装成破解工具,利用盗版软件用户常用的破解工具绕过正版保护或认证系统。常用的创意或生产力套件软件,目前有伪装成mac 2016和Adobe Pro CC 2017的破解工具,但报告的实例较多。当用户点击恶意软件中的开始按钮准备破解时mac显示恶意软件,软件会弹出“请先阅读”文字吸引用户注意,并开始加密用户在后台,随机生成一个25位的密码密钥,并删除原文件。“先读这个”

但是,即使用户按要求支付了赎金,它也不会为您解密文件。安全人员表示,这个用 Swift 语言编写的恶意勒索软件 软件 编码能力差mac显示恶意软件,错误多。比如窗口关闭就打不开,调用根目录磁盘工具擦除磁盘空间的路径也是错误的。此外,专家发现,源文件中没有包含支付后将密钥发送给目标进行解锁的指令,密码长度也难以通过暴力破解完成。

Léveillé 建议用户对自己的重要数据和安全性进行离线备份软件,谨慎使用来源不明的文件,尤其是可能含有恶意代码的破解工具,并尽量使用正版授权。

发表评论