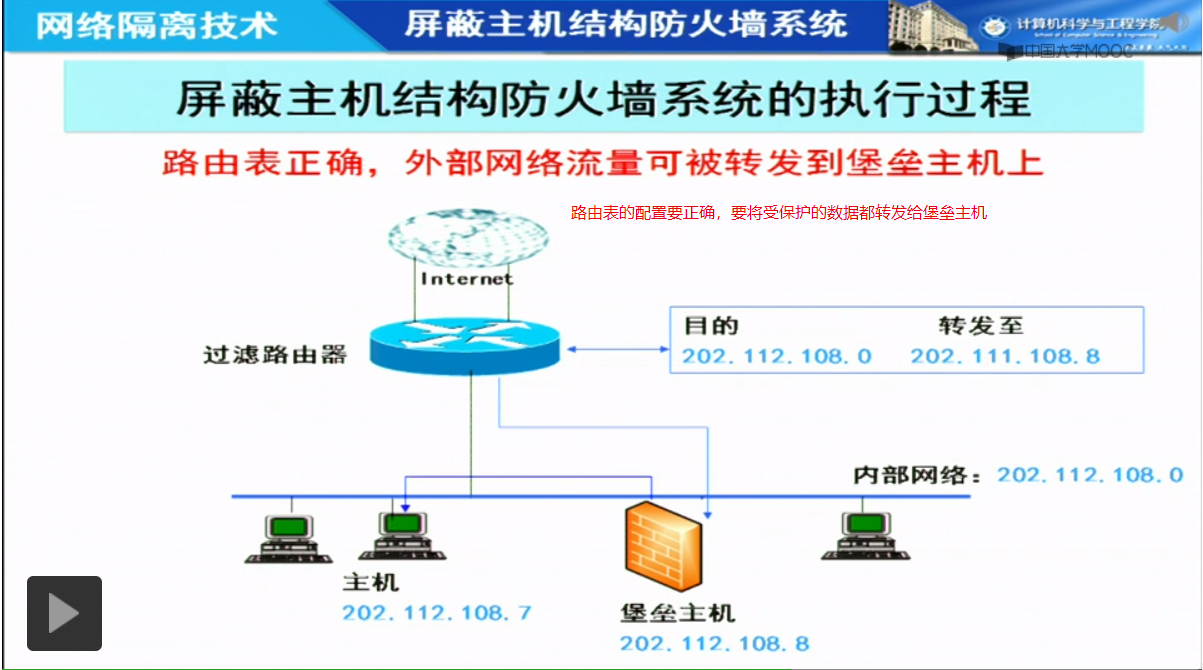

防火墙绕过部署原理概述:

防火墙(英文:)技术是通过将各种软件和硬件设备有机结合起来进行安全管理和筛选,帮助计算机网络在其内部网络和外部网络之间建立起相对隔离的保护屏障。一种保护用户数据和信息安全的技术。

防火墙技术的作用主要是及时发现和处理计算机网络运行过程中可能存在的安全风险和数据传输问题。治疗措施包括隔离和防护。确保计算机网络运行的安全,保护用户数据和信息的完整性,为用户提供更好、更安全的计算机网络体验。

所谓“防火墙”,是指一种将内网和公共接入网(如)分离的方法,实际上是一种基于现代通信网络技术和信息安全技术的应用安全技术。技术。越来越多的应用于专网和公网的互联环境,尤其是接入网。

防火墙主要是利用硬件和软件在内外网络环境之间建立一道保护屏障网络对时软件绿色版,从而阻断计算机的不安全网络因素。只有防火墙同意,用户才能进入计算机。如果他们不同意,他们将被外界封锁。防火墙技术的报警功能非常强大。当外部用户想要进入计算机时,防火墙会迅速发出相应的响应警报,提醒用户自己的行为,并做出自我判断,决定是否允许外部用户进入内部。只要是网络环境中的用户,这种防火墙就可以进行有效的查询,同时将查到的信息定向到用户显示,然后用户需要在防火墙上根据以下内容进行相应的设置。他们自己需要阻止不允许的用户行为。防火墙还可以有效查看信息和数据的流向,还可以掌握数据信息的上传和下载速度,方便用户对电脑的使用有很好的控制和判断,电脑内部情况也可以通过这个防火墙查看,还具有启动和关闭程序的功能,而电脑系统中的日志功能其实就是对内部实时安全情况和日常流量情况的汇总整理通过防火墙的计算机系统。

防火墙是两个网络通信时实施的访问控制措施古典水墨笔刷下载,以最大程度地防止网络中的黑客访问您的网络。它是指在不同的网络(如受信任的内网和不受信任的公共网络)或网络安全域之间设置的一系列组件的组合。它是不同网络或网络安全域之间信息的唯一入口和出口。可以根据企业的安全策略控制(允许、拒绝、监控)进出网络的信息流,具有很强的抗攻击能力。它是提供信息安全服务,实现网络和信息安全的基础设施。从逻辑上讲,防火墙是一个分离器、一个限制器和一个分析器,它可以有效地监控内网及其之间的任何活动,确保内网的安全。

防火墙扫描流经它的网络流量网络对时软件绿色版,可以过滤掉一些攻击,然后才能在目标计算机上执行。防火墙也可以关闭未使用的端口。它还可以阻止来自特定端口的传出流量并阻止特洛伊木马。最后,它可以阻止来自特殊站点的访问,阻止来自未知入侵者的所有通信。

网络安全屏障

防火墙(充当阻塞点、控制点)可以通过过滤不安全的服务来极大地提高内部网络的安全性并降低风险。网络环境变得更加安全,因为只有精心挑选的应用协议才能通过防火墙。例如,防火墙可以禁止诸如臭名昭著的不安全 NFS 之类的协议进入和离开受保护的网络,从而使外部攻击者无法利用这些易受攻击的协议攻击内部网络。防火墙还保护网络免受基于路由的攻击,例如 IP 选项中的源路由攻击和 ICMP 重定向中的重定向路径。防火墙应该能够拒绝上述所有类型的攻击数据包并通知防火墙管理员。

加强网络安全政策

通过以防火墙为中心的安全解决方案配置,所有的安全软件(如密码、加密、认证、审计等)都可以在防火墙上进行配置。防火墙的集中安全管理比将网络安全问题分散到单个主机更经济。例如,在访问网络时,一次性密码系统等身份认证系统不需要分散在每台主机上,而是集中在防火墙上。

监控审计

如果所有访问都通过防火墙,那么防火墙可以记录和记录这些访问,并提供网络使用情况的统计信息。当发生可疑行为时,防火墙可以发出适当的警报,并提供有关网络是否受到监视和攻击的详细信息。此外,收集网络的使用和误用非常重要。第一个原因是要知道防火墙是否能够抵抗攻击者的检测和攻击,防火墙的控制是否足够。并且网络使用统计对于网络需求分析和威胁分析也非常重要。

防止内部信息外泄

通过防火墙对内部网络进行划分,可以隔离内部网络的关键网段,从而限制本地关键或敏感网络安全问题对全球网络的影响。此外,隐私是内部网络中非常关注的问题,内部网络中不显眼的细节可能包含有关安全的线索,引起外部攻击者的兴趣花纹图形笔刷下载,甚至暴露内部网络的一些安全漏洞。 可以使用防火墙隐藏泄露内部详细信息(例如 DNS)的服务。显示主机所有用户的注册名、真实姓名、上次登录时间和shell类型。但是显示的信息很容易被攻击者获取。攻击者可以知道系统的使用频率、系统的用户是否连接到互联网、系统在受到攻击时是否被注意到等等。防火墙还可以阻止有关内部网络的 DNS 信息条码生成软件(Barcode Generator),使主机的域名和 IP 地址不为外界所知。除了安全角色外,防火墙还支持VPN( ),一种面向服务的企业内部网络技术体系。

日志记录和事件通知

数据进出网络必须通过防火墙,防火墙通过日志记录下来,可以提供网络使用情况的详细统计。当可疑事件发生时,防火墙可以根据该机制进行告警和通知,并提供网络是否受到威胁的信息。

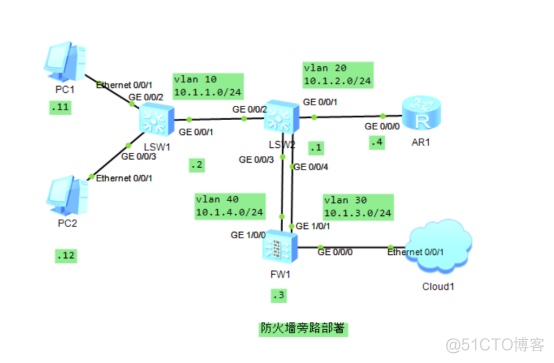

实验拓扑:

基本配置:防火墙配置:配置界面:

配置默认路由:

配置安全策略:

开关配置:SW1:

#

interface Vlanif10

ip address 10.1.1.2 255.255.255.0

#

interface MEth0/0/1

#

interface GigabitEthernet0/0/1

port link-type trunk

port trunk pvid vlan 10

port trunk allow-pass vlan 10

#

interface GigabitEthernet0/0/2

port link-type access

port default vlan 10

#

interface GigabitEthernet0/0/3

port link-type access

port default vlan 10

SW2:

#

interface Vlanif10

ip address 10.1.1.1 255.255.255.0

#

interface Vlanif20

ip address 10.1.2.1 255.255.255.0

#

interface Vlanif30

ip address 10.1.3.1 255.255.255.0

#

interface Vlanif40

ip address 10.1.4.1 255.255.255.0

#

interface MEth0/0/1

#

interface GigabitEthernet0/0/1

port link-type trunk

port trunk allow-pass vlan 20

traffic-policy c1 inbound

#

interface GigabitEthernet0/0/2

port link-type trunk

port trunk pvid vlan 10

port trunk allow-pass vlan 10

#

interface GigabitEthernet0/0/3

port link-type trunk

port trunk pvid vlan 30

port trunk allow-pass vlan 30

#

interface GigabitEthernet0/0/4

port link-type trunk

port trunk pvid vlan 40

SW2配置策略路由:

#

traffic classifier a1 operator and

if-match any

#

traffic behavior b1

redirect ip-nexthop 10.1.3.3

#

traffic policy c1

classifier a1 behavior b1

配置 OSPF:

#

ospf 10

area 0.0.0.0

network 10.1.1.0 0.0.0.255

network 10.1.4.0 0.0.0.255

#

ospf 20

area 0.0.0.0

network 10.1.2.0 0.0.0.255

network 10.1.3.0 0.0.0.255

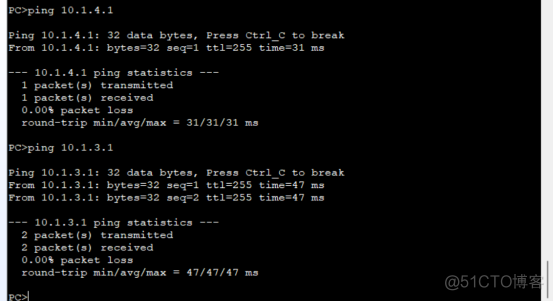

测试其连通性:

实验结束;

注:如有错误请见谅!

本文是我的学习笔记,仅供参考!如果重复! ! !请联系我

发表评论